Keamanan jaringan komputer adalah proses untuk mencegah dan mengidentifikasi penggunaan yang tidak sah dari jaringan komputer. Langkah-langkah pencegahan membantu menghentikan pengguna yang tidak sah yang disebut “penyusup” untuk mengakses setiap bagian dari sistem jaringan komputer dikhususkan.

keamanan jaringan memiliki beberpa prinsip, yaitu :

- Confidentiality adalah pencegahan bagi mereka yang tidak berkepen-tingan tidak dapat mencapai informasi .

- Integrity adalah pencegahan terhadap kemungkinan amandemen atau penghapusan informasi oleh mereka yang tidak berhak.

- Availability adalah upaya pencegahan ditahannya informasi atau sumber daya terkait oleh mereka yang tidak berhak.

- Authentication adalah suatu langkah untuk menentukan atau mengonfirmasi bahwa seseorang (atau sesuatu) adalah autentik atau asli.

- Non Repudiation adalah merupakan sebuah identifikasi yang bersifat individual atau devais yang diakses oleh user yang dikirim melalui jalur komunikasi melalui sebuah rekaman (systemlog).

- Accountability adalah sebuah konsep etika yang dekat dengan administrasi publik pemerintahan (lembaga eksekutif pemerintah, lembaga legislatif parlemen dan lembaga yudikatif Kehakiman).

- Access Control adalah pembatasan selektif akses ke tempat atau sumber daya lainnya. Tindakan mengakses bisa berarti mengkonsumsi, memasuki, atau menggunakan. Izin untuk mengakses sumber daya disebut otorisasi.

Ancaman-ancaman pada keamanan jaringan diantaranya :

- DOS/DDOS

Denial of Services dan Distributed Denial of Services adalah sebuah metode serangan yang bertujuan untuk menghabiskan sumber daya sebuah peralatan jaringan komputer sehingga layanan jaringan komputer menjadi terganggu.

- Micro-blocks.

Ketika ada sebuah host menerima paket inisiasi, maka host akan mengalokasikan ruang memori yang sangat kecil, sehingga host tersebut bisa menerima koneksi lebih banyak.

- SYN Cookies.

Ketika menerima paket inisiasi, host penerima akan mengirimkan paket tantangan yang harus dijawab pengirim, sebelum host penerima mengalokasikan memori yang dibutuhkan.

- RST Cookies.

Mirip dengan SYN Cookies, hanya tantangan yang dikirimkan host penerima ke pengirim adalah sebuah paket yang salah.

- Packet Sniffing

Packet Sniffing adalah sebuah metode serangan dengan cara mendengarkan seluruh paket yang lewat pada sebuah media komunikasi, baik itu media kabel maupun radio.

Bagaimana Cara Menjaga Keamanan Jaringan Komputer?

Untuk dapat menjaga kemanaan jaringan komputer dari tangan-tangan tidak bertanggung jawab, dan juga untuk menghindari pembajakan dan juga pencurian data, maka ada beberapa hal yang harus kita perhatikan dalam menjaga keamanan jaringan komputer, yaitu :

1. Keamanan Secara Fisik

Kemanan secara fisik meliputi faktor pencegah dan juga faktor kemanan yang mampu menjaga agar bentuk fisik dari sebuah jaringan, alias perangkat keras jaringan komputer aman secara fisik. Berikut ini adalah bbeberapa cara yang bisa dilakukan untuk menjaga kemanan fisik dari jaringna komputer:

- Letakkan komputer server pada lokasi yang aman, dengan kunci yang hanya bisa diakses oleh otoritas yang berwenang saja.

- Sebisa mungkin letakkan komputer server pada tempat yang sulit untuk di lihat orang.

- Pastikan CCTV juga ikut mengawasi seluruh perangkat fisik jaringan komputer selama 24 penuh.

- BIsa juga dengan cara meletakkan server di dalam sebuah jeruji besi yang memiliki gembok, agar benar-benar aman.

- Kabel-kabel jaringan juga harus diperhatikan, agar jauh dari gangguan binatang pengerat yang biasa merusak.

2. Keamanan pada BIOS

Apabila kemanan secara fisik cukup sulit untuk dilakukan, karena keterbatasan ruang dan juga biaya, mka adari itu salah satu hal yang bisa dilakukan adalah menerapkan BIOS security. BIOS security dapat dilakukan dengan cara :

- Membuat kode password tertentu pada sistem BIOS.

- Melakukan disable booting dari floppy.

- Gunakan password yang unik dalam setiap folder, user account, dan juga data serta file penting.

3. Gunakan antivirus untuk mencegah komputer server dan juga client terinfeksi malicious code

Malicious code adalah salah satu gangguan yang dapat menyebabkan kinerja dari sebuah komputer menjadi melambat. BIasanya malicious code ini terjadi akibat serangan virus . Maka dari itu, untuk menghindari hal ini, ada beberapa hal yang perlu diperhatikan, seperti :

- Selalu gunakan antivirus pada setiap server dan juga client.

- Lakukan update antivirus secara berkala.

- Ada baiknya komputer server tidak digunakan untuk melakukan browsing dan juga download file dari internet.

- Selalu gunakan antivirus yang berkualitas, dan genuine atau asli.

Apa Itu Host Hardening dan Apa Tujuannya?

Host Hardening adalah perlindungan dalam sistem komputer, perlindungan diberikan dalam berbagai lapisan yang disebut “pertahanan berlapis” . Lapisan lapisan tersebut adalah lapisan lapisan OSI seperti aplikasi, transport, fisik dll. Pengertian Host Hardening adalah Prosedur yang meminimalkan ancaman yang datang dengan mengatur konfigurasi dan menonaktifkan aplikasi dan layanan yang tidak diperlukan. Instalasi firewall, instalasi antivirus, menghapus cookie, membuat password , menghapus program yang tidak diperlukan itu semua termasuk dalam Host Hardening.

Tujuan dari Host Hardening adalah untuk menghilangkan resiko ancaman yang bisa terjadi pada komputer, hal ini biasanya dilakukan dengan menghapus semua program/file yang tidak diperlukan.

Tujuan dari Host Hardening adalah untuk menghilangkan resiko ancaman yang bisa terjadi pada komputer, hal ini biasanya dilakukan dengan menghapus semua program/file yang tidak diperlukan.

Jenis-Jenis Host Hardening

- Hardening System: Security Policy

- Hardening System: Kriptografi

- Hardening System: Firewall

- Hardening System: IDS (Intrusion Detection System)

- Hardening System: Backup

- Hardening System: Auditing System

- Hardening System: Digital Forensik dan Penanganan Pasca Insiden.

Dalam hardening system : security policy terbagi menjadi berbagai bidang berdasarkan penggunaannya, bidang bidang itu antara lain:

- Policy penggunaan komputer

- Tidak boleh meminjamkan account kepada orang lain.

- Tidak boleh mengambil/menaruh file dari komputer kantor, dll.

- Policy penggunaan Installasi program

- Tidak boleh menginsall program tanpa seijin staff IT

- Tidak boleh menginsall program ilegal, dll.

- Policy penggunaan Internet

- Tidak boleh menggunakan internet untuk kegiatan carding, hacking d

- Tidak boleh menggunakan internet untuk mengakses situs-situs yang berpotensi menyebarkan virus, dll.

- Policy penggunaan Email

- Tidak boleh menggunakan email kantor untuk kegiatan milis, dll.

Cara Kerja Host Hardening

- System Penetration

System Penetration adalah suatu metode untuk mengevaluasi keamanan sistem komputer atau jaringan dengan mensimulasikan serangan yang mungkin terjadi dari pihak yang tidak bertanggung jawab.

- Patching

Apa Itu Firewall ?

Firewall adalah sistem keamanan jaringan

komputer yang digunakan untuk melindungi komputer dari beberapa jenis

serangan dari komputer luar. Fire-wall dapat berupa perangkat lunak (program

komputer atau aplikasi) atau perangkat keras (peralatan khusus untuk

menjalankan program fire-wall) perangkat yang menyaring lalu lintas

jaringan antara jaringan.

Bagaimana Cara Kerja Firewall ?

Pada dasarnya, firewall bekerja dengan cara membatasi komputer pribadi dengan internet. Firewall bekerja layaknya penjaga keamanan di depan gerbang rumah dan mengidentifikasi pengunjung yang datang, sekaligus menyaring penyusup yang berusaha memasuki komputer pribadi. Firewall bekerja seperti garda pertahanan terdepan untuk menahan segala usaha hacking yang masuk ke dalam komputer.

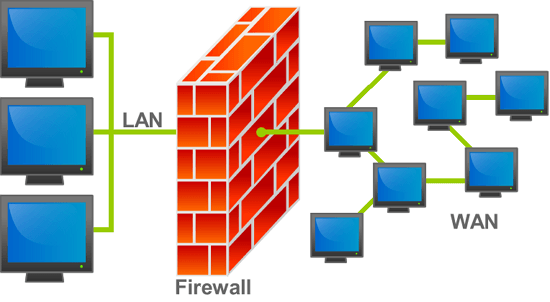

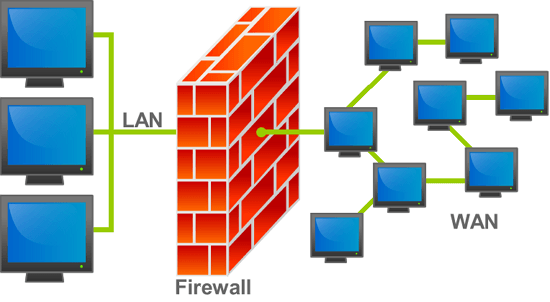

Gambar 1.1 Firewall melakukan filter terhadap data masuk yang berasal dari WAN (internet)

Teknologi firewall pun kian hari kian berkembang. Sebelumnya, firewall bekerja menyaring lalu lintas komputer dengan menggunakan alamat IP, nomor port, serta protokol. Seiring dengan perkembangannya, kini firewall mampu menyaring data yang masuk dengan mengidentifikasi terlebih dahulu pesan konten yang dibawanya. Untuk mengatur lalu-lintas perpindahan data komputer dan internet, firewall dapat menggunakan salah satu atau gabungan dari beberapa metode berikut :

1. Packet Filtering

Merupakan sebuah cara kerja firewall dengan memonitor paket yang masuk dan keluar, mengizinkannya untuk lewat atau tertahan berdasarkan alamat Internet Protocol (IP), protokol, dan portnya. Packet filtering biasanya cukup efektif digunakan untuk menahan serangan dari luar sebuah LAN. Packet filtering disebut juga dengan firewall statis. Selama terjadinya komunikasi dengan jaringan internet, packet yang datang disaring dan dicocokkan dengan aturan yang sebelumnya telah dibuat dalam membangun firewall. Jika data tersebut cocok, maka data dapat diterima dan sebaliknya jika tidak cocok dengan aturan, maka data tersebut ditolak.

Dalam metode packet filtering, firewall mengecek sumber dan tujuan alamat IP. Pengirim packet mungkin saja menggunakan aplikasi dan program yang berbeda, sehingga packet filtering juga mengecek sumber dan tujuan protokol, seperti UDP (User Datagram Protocol) dan TCP (Transmission Control Protocol).

2. Inspeksi Stateful

Berkebalikan dengan Packet Filtering, Inspeksi Stateful dikenal pula dengan firewall dinamis. Pada inspeksi stateful, status aktif koneksi dimonitor, kemudian info yang didapatkan akan dipakai untuk menentukan apakah sebuah packet jaringan dapat menembus firewall.

Inspeksi stateful secara besar-besaran telah menggantikan packet filtering. Pada firewall statis, hanya header dari packet dicek, artinya seorang hacker dapat mengambil informasi melalui firewall dengan sederhana, yaitu mengindikasikan “reply” melalui header. Sementara dengan firewall dinamis, sebuah packet dianalisis hingga ke dalam lapisan-lapisannya, dengan merekam alamat IP dan juga nomor portnya, sehingga keamanannya lebih ketat dibandingkan packet filtering.

Prinsip Keamanan Firewall

Prinsip Keamanan Firewall

1. Least previlage: artinya setiap orang hanya diberi hak akses tidak lebih dari yang dibutuhkan untuk menjalankan tugasnya.

2. Defense in Depth: gunakan berbagai perangkat keamanan untuk saling membackup. Misalnya dapat dipergunakan multiple screening router, sehingga kalau satu dijebol, maka yang satu lagi masih berfungsi.

3. Choke point: semua keluar masuk lewat satu (atau sedikit) gerbang. Syaratnya tidak ada cara lain keluar masuk selain lewat gerbang.

4. Weakest link: “a chain is only as strong as its weakest link”. Oleh karena itu kita harus tahu persis dimana weakest link dalam sistem sekuriti organisasi kita.

5. Fail-Safe Stance: maksudnya kalau suatu perangkat keamanan rusak, maka secara default perangkat tersebut settingnya akan ke setting yang paling aman. Misalnya: kapal selam di Karibia kalau rusak mengapung, kunci elektronik kalau tidak ada power akan unlock, packet filtering kalau rusak akan mencegah semua paket keluar-masuk.

6.Universal participation: semua orang dalam organisasi harus terlibat dalam proses sekuriti.

7.Diversity of Defense: mempergunakan beberapa jenis sistem yang berbeda untuk pertahanan. Maksudnya, kalau penyerang sudah menyerang suatu jenis sistem pertahanan, maka dia tetap akan perlu belajar sistem jenis lainnya.

8.Simplicity: jangan terlalu kompleks, karena sulit sekali mengetahui salahnya ada di mana kalau sistem terlalu kompleks untuk dipahami.

Contoh Aplikasi Firewall, diantaranya :

Contoh Aplikasi Firewall, diantaranya :

- ZONE ALARM BASIC FIREWALL

- COMODO FIREWALL

- Online Armor Free Firewall

- TINY WALL

- PC Tools Firewall Plus

- Software Private Firewall

- Firewall Hardware

Apa Itu Firewall Server?

Firewall server adalah perangkat yang digunakan untuk mengontrol akses terhadap siapapun yang memiliki akses terhadap jaringan privat dari pihak luar. Saat ini, pengertian firewall difahami sebagai sebuah istilah generik yang merujuk pada fungsi firewall sebagai sistem pengatur komunikasi antar dua jaringan yang berlainan.

Apa itu Filtering Server Firewall

Packet Filtering merupakan mekanisme yang dapat memblokir packet-packet data jaringan yang dilakukan berdasarkan peraturan yang telah ditentukan.

Apa Itu Proxy ?

proxy adalah server yang menyediakan suatu layanan untuk meneruskan setiap permintaan user kepada server lain yang terdapat di internet. Atau definisi proxy server yang lainnya yaitu suatu server atau program komputer yang mempunyai peran sebagai penghubung antara suatu komputer dengan internet.

Firewall server adalah perangkat yang digunakan untuk mengontrol akses terhadap siapapun yang memiliki akses terhadap jaringan privat dari pihak luar. Saat ini, pengertian firewall difahami sebagai sebuah istilah generik yang merujuk pada fungsi firewall sebagai sistem pengatur komunikasi antar dua jaringan yang berlainan.

Apa itu Filtering Server Firewall

Packet Filtering merupakan mekanisme yang dapat memblokir packet-packet data jaringan yang dilakukan berdasarkan peraturan yang telah ditentukan.

Apa Itu Proxy ?

proxy adalah server yang menyediakan suatu layanan untuk meneruskan setiap permintaan user kepada server lain yang terdapat di internet. Atau definisi proxy server yang lainnya yaitu suatu server atau program komputer yang mempunyai peran sebagai penghubung antara suatu komputer dengan internet.

Cara kerja Proxy server

Bagaimanakah proxy bekerja? Sebenarnya prinsip kerja proxy server sangatlah sederhana, saat user menggunakan layanan suatu proxy lalu meminta file atau data yang terdapat di public server (internet) maka proxy akan meneruskannya ke internet jadi seolah-olah proxy tersebut yang memintanya. Dan saat proxy server telah mendapatkan apa yang diminta oleh user, proxy akan memberikan respon kepada user jadi seolah-olah dialah public servernya.

| 1.2 Cara Kerja Proxy Server |